歡樂時光病毒

歡樂時光病毒

由於被“歡樂時光”(VBS.Haptime.A@mm)病毒感染的用戶越來越多,現在賽門鐵克把它從以前的3級危害升級到了4級(5級危害最高)

“歡樂時光”(VBS.Haptime.A@mm)是一個VB源程序病毒,專門感染.htm、.html、.vbs、.asp和.htt文件。它作為電子郵件的附件,並利用

Outlook Express的性能缺陷把自己傳播出去,利用一個被人們所知的Microsoft Outlook Express的安全漏洞,可以在你沒有運行任何附件時就運行自己。還利用Outlook Express的信紙功 能,使自己複製在信紙的Html模板上,以便傳播。這和“Wscript.KakWorm”病毒很相似,當你發信出去時,“歡樂時光”的源病毒隱藏在HTML文件上。只要你在Outlook Express上預覽了隱藏有病毒的HTML文件,甚至你都不用打開它,它就能感染你的電腦。

當“歡樂時光”發作后

當“歡樂時光”發作后:

·它會把自己偽裝成Help.hta, Help.vbs, Help.htm或Untitled.htm文件。

·它會在註冊表的HKEY_CURRENT_USER\Software\Help\Count上改變鍵值,更新被感染文件的數量。

月份和日期之和等於13

·當月份和日期加起來等於13時,源病毒會刪除全部的.exe和.dll文件。

·每個帶有“歡樂時光”病毒的郵件都會是以下的格式:

Subject: Help

Message: (信體是空的)

Attachment: Untitled.htm (被感染的附件)

被Email感染的文件:

.htm, .vbs,.asp或.htt文件的名字都會儲存在系統註冊表的HKEY_CURRENT_USER\Software\Help\FileName裡面。

每當366個被感染者時

·每當366個被感染者時,下面兩件事發生的機會相等:

一個是儲存在收信箱里的所有信都會被回復以下面的形式:

Subject: Fw: <最初的發信人地址>

歡樂時光病毒

Attachment: Untitled.htm (被感染的附件)

另一個情況是以下面的形式向默認的所有聯繫人發送Email:

Subject: Help

Message: (信體是空的)

Attachment: Untitled.htm (被感染的附件)

默認壁紙

·病毒源程序建立一個新的默認壁紙,顯示一個被感染的Help.htm頁面,使病毒可以在啟動時自動運行。為了更好的隱藏自己,它會儘可能的使用一個和被感染之前相同的壁紙。

·源病毒感染在Windows\web文件夾底下的.htt文件。超文本模板文件是用來設計和觀看文件夾的內容的。假如你設定以Web方式瀏覽文件夾,那樣你每次瀏覽的文件夾都會被感染。

默認信紙格式

·病毒會設置一個默認的信紙格式,每次你發信時,它都會連同信體一同發送到別人的電腦上,通過這樣的複製,不斷的蔓延。要注意的是,假如你的Email程序或者Email伺服器不支持Html格式的信件,Email程序或者Email伺服器會把信件轉換成附件,發送給你。假如你打開附件,也會感染“歡樂時光”病毒。

賽門鐵克安全響應中心已經開發了一個使被“VBS.Haptime.A@mm”或者“VBS.Haptime.B@mm”感染的計算機恢復的程序。

·需要刪除.htt文件,和所有檢測到的“VBS.Haptime.A@mm”,刪除註冊表裡病毒添加的鍵值,重新設置你的Outlook Express。

·更新殺毒程序,確保你有最新的病毒定義。

·打開賽門鐵克防毒(NAV),、運行全系統掃描,確保掃描到所有文件。

·更改註冊表:點擊開始,點擊運行;輸入“regedit”,點OK,註冊表打開;找到下面,並刪除鍵值:

HKEY_CURRENT_USER\Software\Help\Count

HKEY_CURRENT_USER\Software\Help\FileName

退出註冊表編輯器。

·重新設置微軟的Outlook Express:打開Outlook Express;點擊工具,點擊選項;點擊拼寫;在信紙選項,如果你在發信時沒有選擇信紙,就不選擇Mail;否則選擇你想用的信紙。

微軟已經對這個存在於“Scriptlet.TypLib”網路多媒體化技術控制的安全漏洞設計了補丁程序。

如果你安裝了這個補丁以後,這個“歡樂時光”病毒就不會再自動運行了。

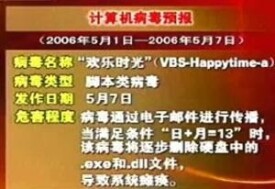

瑞星等各大反病毒公司陸續收到了用戶的一種新病毒疫情反饋,同時,公安部和國家計算機病毒應急處理中心也紛紛發出了該新病毒的疫情預報。這種病毒在用戶那裡造成的最直接反映是發現系統資源不足,後來經過殺毒軟體公司的詳細分析,發現這還僅僅是病毒沒有大規模造成破壞的前期癥狀,該病毒真正的第一次大規模發作日期應該在5月8日,也就是五一長假后的第一個工作日,它會刪除用戶的部分系統文件,造成部分應用程序不能運行甚至操作系統不能啟動。也許是巧合,該病毒在傳播郵件的正文中包含HappyTime的字樣,彷彿是病毒製造者那張邪惡的臉在向人們嘲笑,歡樂假期后的第一個工作日,你快樂否?於是,該病毒就順理成章地被大家一致定名為歡樂時光病毒。

目前,針對歡樂時光病毒本身,各大反病毒公司都及時推出了升級版本,同時由於媒體的及時宣傳報道,公眾加大了防犯意識,可以說該病毒還沒有造成大面積的危害。根據瑞星公司網站技術人員的統計,5月8日這一天到瑞星網站升級的用戶比平時多了一倍多,達到了8萬人次。可見全社會的及時宣傳和整體防範意識的是防止惡性病毒大規模爆發的有效措施。

從技術上,歡樂時光病毒並不包含什麼新的東西,它具有蠕蟲特性,與去年五一期間大規模爆發的“愛蟲”病毒一樣,都是通過微軟的郵件客戶端程序Outlook,自動地向地址本中的地址發送帶毒郵件,這也是目前病毒傳播的最主要的途徑之一。據統一,目前80%以上的病毒都是通過郵件來傳播的。與“愛蟲”不同的是,該病毒的病毒代碼不僅僅包含在郵件附件中,受害用戶不需要打開並執行病毒郵件附件,僅僅在預覽帶毒郵件時,嵌入在郵件體中的VBScript代碼已經開始執行,完成了病毒的傳播和感染過程。這也不是什麼新的東西,去年流行的“泡沫小子”等病毒,已經具備了相同的特徵。

不過,據各種情況分析看,歡樂時光病毒應該是國內首次出現的這種類型的病毒。似乎標誌中國的病毒製造者在趕超國際流行趨勢不甘人後的姿態。它結合了蠕蟲特性和在用戶不直接打開情況下直接運行特性,同時能夠感染本地的網頁以及腳本文件。病毒的蠕蟲特性已經是各大反病毒軟體重點加以防範的地方,經過長期重點宣傳,用戶本身對此的防範也有較強的意識和較多的經驗的,可怕的是它的這種自動執行特徵,用戶在預覽郵件時已經中了病毒的招,被感染的網頁文件在用瀏覽器察看時也會引起病毒的觸發執行,而對這種情況下可能遭受病毒攻擊的意識,大多數用戶還沒有建立起來。據反映,已經有一些網站已經感染上了歡樂時光病毒,用戶在瀏覽該網站被病毒感染的網頁時,不知不覺病毒已經傳播在他的機器里了。想一想,要是一個訪問量很大的門戶網站被該病毒感染了,那麼很快就會傳播給成千上萬的訪問者,這種傳播速度,比起通過郵件的傳播,似乎有過之而無不及。

瑞星公司總經理、反病毒專家劉旭在談起該病毒的危害性時說,該病毒在通過郵件地址本向外發送時由於程序代碼有BUG,並不能正確執行,因此,國外某些反病毒公司將它定為低危病毒,但實際上,如果它的這部分得到了改進,很快就會轉化為“愛蟲”一樣的高危病毒,因此,我們要隨時提防它的變種;而它的通過VBS自動執行的特徵,已經可以被列入高危病毒的範疇。

實際上,歡樂時光危害的根源在於微軟的腳本宿主(MsWindowsScriptHost)。MicrosoftWindows腳本宿主(WSH)是這樣一個工具──它使得用戶可以在Windows操作系統上在本機運行VBScript和JScript。使用用戶所熟知的腳本語言,就可以書寫腳本來使普通任務自動化,並創建功能強大的宏和登錄腳本。這種工具在給很多應用開發帶來便利的同時,確實存在比較嚴重的安全問題,反病毒專家早就警告了基於這種安全問題的病毒攻擊可能性。關於這種安全性問題,微軟也發布了一些補救措施,詳情請參閱微軟網頁,但這些措施對普通用戶來說,顯然還是太過複雜。反病毒軟體公司實際上應該責無旁貸地要承擔為用戶提供一種方便、簡單完善的解決方案的任務,同時,也需要向用戶廣泛宣傳這種威脅存在的可能性,以提高公眾的防範意識。瑞星殺毒軟體針對未知腳本病毒查殺的世界領先技術正在研發之中,屆時這一全新的技術將給用戶帶來福音。