網路訪問保護

網路訪問保護

網路訪問保護 (NAP) 是 Windows Server® 2008 和 Windows Vista® 操作系統附帶的一組新的操作系統組件,它提供一個平台以幫助確保專用網路上的客戶端計算機符合管理員定義的系統健康要求。

網路訪問保護 (NAP) 是 Windows Server® 2008 和 Windows Vista® 操作系統附帶的一組新的操作系統組件,它提供一個平台以幫助確保專用網路上的客戶端計算機符合管理員定義的系統健康要求。NAP 策略為客戶端計算機的操作系統和關鍵軟體定義所需的配置和更新狀態。例如,可能要求計算機安裝具有最新簽名的防病毒軟體,安裝當前操作系統的更新並且啟用基於主機的防火牆。通過強制符合健康要求,NAP 可以幫助網路管理員降低因客戶端計算機配置不當所導致的一些風險,這些不當配置可使計算機暴露給病毒和其他惡意軟體。

當客戶端計算機嘗試連接網路或在網路上通信時,NAP 通過監視和評估客戶端計算機的健康狀況來強制實施健康要求。如果確定客戶端計算機不符合健康要求,則可以將其置於包含資源的受限網路上,以幫助更新客戶端系統使其符合健康策略。

希望對連接到他們所支持網路的客戶端計算機強制實施系統健康要求的網路和系統管理員會對 NAP 感興趣。藉助 NAP,網路管理員可以:

確保區域網 (LAN) 上針對 DHCP 進行配置、通過 802.1X 身份驗證設備連接或對其通信應用 NAP Internet 協議安全性 (IPSec) 策略的台式計算機的健康。

當漫遊便攜機重新連接到企業網路時,對其強制實施健康要求。

驗證通過運行路由和遠程訪問的虛擬專用網路 (VPN) 伺服器連接到企業網路的非託管家用計算機是否健康並符合策略要求。

確定由訪問者和合作夥伴帶到組織的便攜機的健康狀況並限制對它的訪問。

根據需要,管理員可以配置一個解決方案來解決以上任何或全部方案的問題。

NAP 還包含一個應用程序編程介面 (API) 集,開發人員和供應商使用它來針對網路策略驗證、即時符合和網路隔離構建自己的組件。

NAP 部署要求伺服器運行 Windows Server 2008。此外,還要求客戶端計算機運行 Windows Vista、Windows Server 2008 或帶有 Service Pack 3 (SP3) 的 Windows XP。執行 NAP 的健康確定分析的中心伺服器是運行 Windows Server 2008 和網路策略伺服器 (NPS) 的計算機。NPS 是遠程身份驗證撥入用戶服務 (RADIUS) 伺服器和代理的 Windows 實現。NPS 將取代 Windows Server 2003 操作系統中的 Internet 身份驗證服務 (IAS)。訪問設備和 NAP 伺服器充當基於 NPS 的 RADIUS 伺服器的 RADIUS 客戶端。NPS 根據配置的系統健康策略對網路連接嘗試執行身份驗證和授權,確定是否符合計算機健康要求,以及如何限制不符合要求的計算機的網路訪問。

NAP 平台是 Windows Server 2008 和 Windows Vista 操作系統附帶的一種新的客戶端健康驗證和強制技術。

為什麼此功能非常重要?

當今企業面臨的最大挑戰之一就是客戶端設備越來越多地暴露給諸如病毒和蠕蟲等惡意軟體。這些程序可以進入未受保護或配置不當的主機系統,並且可以使用該系統作為暫存點以傳播到企業網路上的其他設備。網路管理員可以使用 NAP 平台保護他們的網路,方法是確保客戶端系統保持正確的系統配置和軟體更新,以幫助它們免受惡意軟體的攻擊。

NAP 的主要進程

若要使 NAP 正常工作,需要以下幾個主要進程:策略驗證、NAP 強制和網路限制、更新以及確保符合的即時監視。

策略驗證NPS 使用系統健康驗證程序 (SHV) 分析客戶端計算機的健康狀態。SHV 已被合併到根據客戶端健康狀態確定所要採取的操作(如授予完全網路訪問許可權或限制網路訪問)的網路策略中。由稱為系統健康代理 (SHA) 的客戶端 NAP 組件監視健康狀態。NAP 使用 SHA 和 SHV 來監視、強制實施和更新客戶端計算機配置。

Windows Server 2008 和 Windows Vista 操作系統附帶 Windows 安全健康代理和 Windows 安全健康驗證程序,它們對支持 NAP 的計算機強制實施以下設置:

客戶端計算機已安裝並啟用了防火牆軟體。

客戶端計算機已安裝並且正在運行防病毒軟體。

客戶端計算機已安裝最新的防病毒更新。

客戶端計算機已安裝並且正在運行反間諜軟體。

客戶端計算機已安裝最新的反間諜更新。

已在客戶端計算機上啟用 Microsoft(R) Update Services。

此外,如果支持 NAP 的客戶端計算機正在運行 Windows Update 代理並且已註冊 Windows Server Update Service (WSUS) 伺服器,則 NAP 可以驗證是否基於與 Microsoft 安全響應中心 (MSRC) 中的安全嚴重等級匹配的四個可能的值中的一個值安裝最新的軟體安全更新。

NAP 強制和網路限制可以將 NAP 配置為拒絕不符合要求的客戶端計算機訪問網路或只允許它們訪問受限網路。受限網路應包含主要 NAP 服務,如健康註冊機構 (HRA) 伺服器和更新伺服器,以便不符合要求的 NAP 客戶端可以更新其配置以符合健康要求。

NAP 強制設置允許您限制不符合要求的客戶端的網路訪問,或者僅觀察和記錄支持 NAP 的客戶端計算機的健康狀態。

您可以使用以下設置選擇限制訪問、推遲訪問限制或允許訪問:

“允許完全網路訪問”。這是默認設置。認為與策略條件匹配的客戶端符合網路健康要求,並授予這些客戶端對網路的無限制的訪問許可權(如果連接請求經過身份驗證和授權)。記錄支持 NAP 的客戶端計算機的健康符合狀態。

“允許有限時間內的完全網路訪問”。臨時授予與策略條件匹配的客戶端無限制的訪問許可權。將 NAP 強制延遲到指定的日期和時間。

“允許有限的訪問”。認為與策略條件匹配的客戶端計算機不符合網路健康要求,並將其置於受限網路上。

更新置於受限網路上的不符合要求的客戶端計算機可能需要進行更新。更新是更新客戶端計算機以使其符合當前的健康要求的過程。例如,受限網路可能包含文件傳輸協議 (FTP) 伺服器,該伺服器提供當前的病毒簽名,以便不符合要求的客戶端計算機可以更新其過期的簽名。

可以使用 NPS 網路策略中的 NAP 設置來自動更新,以便在客戶端計算機不符合網路健康要求時,NAP 客戶端組件自動嘗試更新該客戶端計算機。可以使用以下網路策略設置配置自動更新:

“自動更新”。如果選中“啟用客戶端計算機的自動更新”,則會啟用自動更新,不符合健康要求的支持 NAP 的計算機即會自動嘗試對自身進行更新。

確保符合的即時監視NAP 可以在已連接到網路的符合要求的客戶端計算機上強制執行健康符合。該功能對於確保在健康策略更改以及客戶端計算機的健康更改時即時保護網路非常有用。例如,如果健康策略要求啟用 Windows 防火牆,但用戶無意中禁用了 Windows 防火牆,則 NAP 可以確定客戶端計算機處於不符合要求的狀態。然後,NAP 會將該客戶端計算機置於受限網路上,直到重新啟用 Windows 防火牆為止。

如果啟用了自動更新,則 NAP 客戶端組件可以自動啟用 Windows 防火牆,而無需用戶干預。

NAP 強制方法

根據客戶端計算機的健康狀況,NAP 可以允許完全網路訪問、僅限於對受限網路進行訪問或者拒絕對網路進行訪問。還可以自動更新確定為不符合健康策略的客戶端計算機,以使其符合這些要求。強制實施 NAP 的方式因您選擇的強制方法而異。NAP 對以下內容強制實施健康策略:

受 IPSec 保護的通信

基於 802.1X 埠的有線和無線網路訪問控制

具有路由和遠程訪問的虛擬專用網路 (VPN)

動態主機配置協議 (DHCP) IPv4 地址租用和續訂

與終端服務網關(TS 網關)伺服器的連接

以下部分介紹這些強制方法。

IPSec 通信的 NAP 強制受 IPSec 保護的通信的 NAP 強制通過健康證書伺服器、HRA 伺服器、NPS 伺服器以及 IPSec 強制客戶端進行部署。在確定 NAP 客戶端符合網路健康要求后,健康證書伺服器會向 NAP 客戶端頒發 X.509 證書。然後,當 NAP 客戶端啟動與 Intranet 上的其他 NAP 客戶端的受 IPSec 保護的通信時,會使用這些證書對 NAP 客戶端進行身份驗證。

IPSec 強制將網路上的通信限制於符合要求的客戶端,並提供最強大的 NAP 強制形式。由於該強制方法使用 IPSec,您可以逐個 IP 地址或逐個 TCP/UDP 埠號地定義受保護通信的要求。

802.1X 的 NAP 強制基於 802.1X 埠的網路訪問控制的 NAP 強制通過 NPS 伺服器和 EAPHost 強制客戶端組件進行部署。藉助基於 802.1X 埠的強制,NPS 伺服器將指導 802.1X 身份驗證交換機或符合 802.1X 的無線訪問點將不符合要求的 802.1X 客戶端置於受限網路上。NPS 伺服器通過指導訪問點將 IP 篩選器或虛擬 LAN 標識符應用於連接,將客戶端的網路訪問局限於受限網路。802.1X 強製為通過支持 802.1X 的網路訪問設備訪問網路的所有計算機提供強有力的網路限制。

VPN 的 NAP 強制VPN 的 NAP 強制使用 VPN 強制伺服器組件和 VPN 強制客戶端組件進行部署。使用 VPN 的 NAP 強制,VPN 伺服器可以在客戶端計算機嘗試使用遠程訪問 VPN 連接來連接網路時強制實施健康策略。VPN 強製為通過遠程訪問 VPN 連接訪問網路的所有計算機提供強有力的受限網路訪問。

DHCP 的 NAP 強制DHCP 強制通過 DHCP NAP 強制伺服器組件、DHCP 強制客戶端組件以及 NPS 進行部署。使用 DHCP 強制,DHCP 伺服器和 NPS 可以在計算機嘗試租用或續訂 IP 版本 4 (IPv4) 地址時強制實施健康策略。NPS 伺服器通過指導 DHCP 伺服器指定一個受限制的 IP 地址配置,將客戶端的網路訪問局限於受限網路。但如果客戶端計算機已配置有一個靜態 IP 地址,或配置為避免使用受限制的 IP 地址配置,則 DHCP 強制無效。

TS 網關的 NAP 強制TS 網關的 NAP 強制通過 TS 網關強制伺服器組件和 TS 網關強制客戶端組件進行部署。使用 TS 網關的 NAP 強制,TS 網關伺服器可以對嘗試通過 TS 網關伺服器連接內部企業資源的客戶端計算機強制實施健康策略。TS 網關強製為通過 TS 網關伺服器訪問網路的所有計算機提供強有力的受限訪問。

組合方法每一種 NAP 強制方法都有各自不同的優勢。通過組合強制方法,您可以將這些不同方法的優勢組合在一起。但是,部署多種 NAP 強制方法會使 NAP 實現更難管理。

NAP 框架還提供了一套 API,它允許除 Microsoft 之外的公司將其軟體集成到 NAP 平台中。通過使用 NAP API,軟體開發人員和供應商可以提供端對端解決方案,用以驗證健康並更新不符合要求的客戶端。

部署 NAP 所需的準備工作取決於您所選擇的強制方法,以及當客戶端計算機連接到網路或在網路上通信時要強制實施的健康要求。

如果您是網路或系統管理員,則可以使用 Windows 安全健康代理和 Windows 安全健康驗證程序部署 NAP。還可以諮詢其他軟體供應商,看他們是否為其產品提供 SHA 和 SHV。例如,如果防病毒軟體供應商想創建一個包含自定義 SHA 和 SHV 的 NAP 解決方案,則他們可以使用 API 集來創建這些組件。然後可以將這些組件集成到其客戶部署的 NAP 解決方案中。

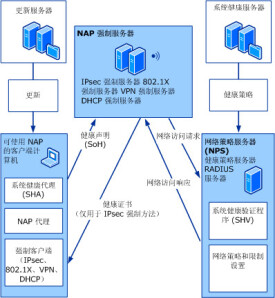

當客戶端計算機嘗試連接到網路或在網路上通信時,除了 SHA 和 SHV 之外,NAP 平台還使用多個客戶端和伺服器端組件來檢測和監視客戶端計算機的系統健康狀態。下圖展示了用於部署 NAP 的一些常用組件:

NAP 客戶端組件

支持 NAP 的客戶端是一台安裝了 NAP 組件且可以通過向 NPS 發送健康聲明 (soh) 來驗證其健康狀態的計算機。下面是常用的 NAP 客戶端組件。

系統健康代理 (SHA)。監視和報告客戶端計算機的健康狀況,以便 NPS 可以確定由 SHA 監視的設置是否最新以及是否經過正確配置。例如,Windows 系統健康代理 (WSHA) 可以監視 Windows 防火牆,檢查防病毒軟體是否已安裝、啟用和更新,反間諜軟體是否已安裝、啟用和更新,以及 Microsoft Update Services 是否已啟用,計算機是否擁有其最新的安全更新。還可能有來自其他公司提供其他功能的 SHA。

NAP 代理。收集和管理健康信息。NAP 代理還處理來自 SHA 的 SoH,並向已安裝的強制客戶端報告客戶端健康狀況。若要指示 NAP 客戶端的總體健康狀況,NAP 代理應使用系統 SoH。

NAP 強制客戶端 (NAP EC)。若要使用 NAP,必須在客戶端計算機上安裝和啟用至少一個 NAP 強制客戶端。如前所述,各個 NAP 強制客戶端都是特定於強制方法的。NAP 強制客戶端集成了網路訪問技術,如 IPSec、基於 802.1X 埠的有線和無線網路訪問控制、具有路由和遠程訪問的 VPN、DHCP 以及 TS 網關。NAP 強制客戶端請求訪問網路、與 NPS 伺服器交流客戶端計算機的健康狀態,並與 NAP 客戶端體系結構的其他組件交流客戶端計算機的受限狀態。

健康聲明 (SoH)。一種聲明其健康狀態的來自 SHA 的聲明。SHA 創建 SoH 並將其發送給 NAP 代理。

NAP 伺服器組件

下面是常用的 NAP 伺服器組件。

NAP 健康策略伺服器。運行 NPS 的伺服器,它充當 NAP 健康評估伺服器的角色。NAP 健康策略伺服器具有健康策略和網路策略,這些策略為請求網路訪問的客戶端計算機定義健康要求和強制設置。NAP 健康策略伺服器使用 NPS 處理包含 NAP EC 發送的系統 SoH 的 RADIUS 訪問請求消息,並將其傳遞給 NAP 管理伺服器進行評估。

NAP 管理伺服器。提供一種類似於客戶端上的 NAP 代理的處理功能。它負責從 NAP 強制點收集 SoH,將 SoH 分發給相應的系統健康驗證程序 (SHV),以及從 SHV 收集 SoH 響應 (SoHR) 並將其傳遞給 NPS 服務進行評估。

系統健康驗證程序 (SHV)。伺服器軟體對應於 SHA。客戶端上的每個 SHA 在 NPS 中都具有相應的 SHV。SHV 驗證客戶端計算機上與其對應的 SHA 所創建的 SoH。SHA 和 SHV 相互匹配,並且與相應的健康要求伺服器(如果適用)和可能的更新伺服器匹配。SHV 還可以檢測到尚未接收 SoH(如 SHA 從未安裝或者已損壞或刪除的情況)。無論 SoH 符合還是不符合定義的策略,SHV 都向 NAP 管理伺服器發送健康聲明響應 (SoHR) 消息。一個網路可能具有多種 SHV。如果情況如此,則運行 NPS 的伺服器必須調整所有 SHV 中的輸出,並且確定是否限制不符合要求的計算機的訪問。如果您的部署使用多個 SHV,則需要了解它們交互的方式,在配置健康策略時還要進行仔細地計劃。

NAP 強制伺服器 (NAP ES)。與所使用 NAP 強制方法的相應 NAP EC 相匹配。NAP ES 接收來自 NAP EC 的 SoH 列表,並將其傳遞給 NPS 進行評估。根據響應,它向支持 NAP 的客戶端提供有限制或無限制的網路訪問。根據 NAP 強制的類型,NAP ES 可以是 NAP 強制點的一個組件。

NAP 強制點。使用 NAP 或可以與 NAP 結合使用以要求評估 NAP 客戶端的健康狀況並提供受限網路訪問或通信的伺服器或網路訪問設備。NAP 強制點可以是健康註冊機構(IPSec 強制)、身份驗證交換機或無線訪問點(802.1x 強制)、運行路由和遠程訪問的伺服器(VPN 強制)、DHCP 伺服器(DHCP 強制)或 TS 網關伺服器(TS 網關強制)。

健康要求伺服器。與 SHV 通信以提供評估系統健康要求時使用的信息的軟體組件。例如,健康要求伺服器可以是為驗證客戶端防病毒 SoH 提供當前簽名文件版本的防病毒簽名伺服器。健康要求伺服器與 SHV 相匹配,但並不是所有 SHV 都需要健康要求伺服器。例如,SHV 可以只指導支持 NAP 的客戶端檢查本地系統設置,以確保啟用基於主機的防火牆。

更新伺服器。承載 SHA 用來使不符合要求的客戶端計算機變為符合要求的客戶端計算機的更新。例如,更新伺服器可以承載軟體更新。如果健康策略要求 NAP 客戶端安裝最新的軟體更新,則 NAP EC 將對沒有這些更新的客戶端的網路訪問加以限制。為了使客戶端能夠獲得符合健康策略所需的更新,具有受限網路訪問許可權的客戶端必須可以訪問更新伺服器。

健康聲明響應 (SoHR)。包含客戶端 SoH 的 SHV 評估結果。沿 SoH 的路徑,將 SoHR 反向發送回客戶端計算機 SHA。如果認為客戶端計算機不符合要求,則 SoHR 包含更新說明,SHA 會使用該說明更新客戶端計算機配置,使其符合健康要求。

就像每種類型的 SoH 都包含有關係統健康狀態的信息一樣,每個 SoHR 消息都包含有關如何使客戶端計算機符合健康要求的信息。