計算機犯罪偵查

計算機犯罪偵查

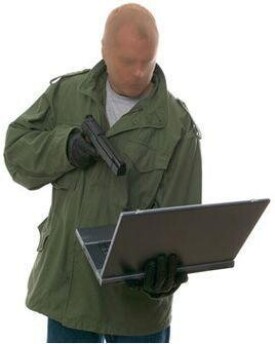

計算機犯罪偵查是指為了揭露和證實計算機犯罪案件,查獲犯罪嫌疑人,依法收集相應的電子證據,進行專門的調查和實施強制性措施活動。計算機犯罪案件屬於一般刑事案件的範疇,因而對其偵查應遵循一般刑事案件偵查的原則、步驟。但由於計算機犯罪案件有其自身的特點,如計算機犯罪案件的高科技性、智能性、隱蔽性等特點,這又決定計算機犯罪偵查與一般刑事案件偵查有所區別。計算機犯罪偵查對應公安工作的業務部門是網路安全監察與管理部門,是對一切涉及網路、計算機的的案件進行偵破的部門。

計算犯罪科技犯罪,達展社題。計算犯罪案件僅範圍廣,涉及濟、政治及社各領域,且技術含量,偵破。,息計算犯罪偵查臨壓挑。踐證,偵破類案件超案件。,廣泛展計算犯罪研究,強計算犯罪防範,適紀臨挑。計算犯罪偵查,除參照刑案件偵查,根據案件,找效偵查,擊計算犯罪。

首,計算犯罪計算系統標犯罪,科技犯罪必須涉及計算息系統,涉及計算息系統存儲息,計算般義件。,計算犯罪計算具段犯罪,形式犯罪涉及計算設備、計算儲存息。

般:制、傳播害息;編製、傳播計算病毒;攻擊計算息系統;聯網竊密、泄密;融系統計算犯罪。

對社會不滿者及邪教等非法組織成員,以政治目的或以危害國家安全和公共安全、擾亂社會秩序為目的攻擊計算機信息系統。

多為經濟犯罪,大多以佔有資金為目的進行金融詐騙、盜竊、貪污、挪用公款等。

如故意製作與傳播計算機病毒、利用聯網竊密與泄密以及計算機黑客入侵等。

計算機犯罪可以是對單機作案,如篡改、破壞硬碟數據、編製有害信息等;也可以在網際網路上作案,如黑客入侵、非法訪問黃色網站或反動網站、網上散播謠言及恐嚇誹謗他人等;還可以針對專用網路作案,如對銀行、證券等金融領域的計算機信息網路實施經濟犯罪等。

計算機犯罪與常規犯罪不同,實施計算機犯罪一般可以分為以下四個步驟:

首先,犯罪分子要使用各種方法和手段進入到計算機信息系統中;

其次,進入計算機信息系統后,犯罪分子要非法地擴充自己在系統中的特權;

第三,犯罪分子得到特權后,要最大限度地利用這些特權進行各種犯罪活動,以達到自己的目的。

最後,犯罪分子作案后要千方百計地將留下的作案痕迹抹掉,特別是計算機電子信息痕迹。

劃分作案群體

根據計算機犯罪的類型,並利用已掌握的情況分析可能作案的人員,這一點是所有偵破過程必須要做的。

查找第一現場

網際網路犯罪:一旦發現網上犯罪,首先需要根據ISP系統日誌追查犯罪嫌疑人的IP地址,並根據DHCP記錄,核查主叫號碼,對於境內號碼,再根據主叫號碼確定實際地址,即第一現場。

專用網路犯罪:這種犯罪主要發生在金融領域。一旦發現犯罪,首先要根據報案人提供的明細帳目,查看銀行主機的日誌,確定具體發案的營業部、所;然後,確認網路線纜和集線器、路由器、交換機、MODEM等設備的工作狀態是否正常,以確定是否存在來自外部的入侵。根據主機日誌,確定具體詳盡的作案時間和終端設備。

現場勘查與證據的提取

搜查與提取步驟 在初級階段,檢查各軟體日誌,找出臨近時使用該系統的情況;根據操作系統的文件管理辦法,有條理的搜查每個目錄、子目錄及文件;對可疑文件的內容及屬性做進一步檢查;檢查隱藏文件(主要是計算機信息系統提供的隱藏文件)。在高級階段,從存儲介質上搜尋相關信息,採用專用軟體工具,按關鍵字檢索。在這一步工作中,應著重注意搜查隱藏的、不可見的、加密的及已刪除的證據,並將所有證據的內容和狀態歸檔。然後,再從大量數據中抽取與被調查案件有關的那部分數據。

外部搜查與提取

勘查人員到達現場后,應先進行外部勘查。主要包括對環境、印表機、顯示器及其他外部設備的搜查與提取。除按一般刑事案件進行偵查外,還應重點檢查並記錄現場的各種磁記錄物、書面材料、顯示器的內容以及印表機、系統外部設備的狀態等。要對所有與案件有關的計算機信息系統的硬體、文件資料、磁碟等做標記,注意搜尋包含用戶標識和密碼的文件資料。收集上機記錄和工作日誌,封存程序備份、各種列印結果及一切相關證據,不要隨意丟棄廢紙。注意搜索是否有使用者的密鑰等有用信息,搜索使用者的足跡、指紋等。如果計算機信息系統正在運行,顯示器正在顯示信息,可以用照相機拍照或攝像機錄下來,並保護好與案件有關的計算機信息及其相關設備,複製與案件有關的原始電子數據,同時記錄其工作狀態和相關參數。如果是針式印表機,還要注意色帶上是否留有痕迹。

內部搜查與提取

搜尋在存儲介質上的相關信息及隱藏信息。隱藏信息包括存儲在硬碟上不可(被操作系統)訪問部分的信息。如果在未分配或未格式化的區域,就是用密寫術隱藏的信息以及加密的信息。在存儲介質上檢查使用者入侵活動的證據,以確定計算機設備使用者在機上活動的時序,在損壞的存儲介質上恢複數據。現場勘查中要清楚、完整地拷貝所獲取的文件,並列印介質中的文件目錄、屬性、後綴等特徵。了解並記錄案發現場的計算機信息系統的型號及運行狀態、操作系統以及資料庫的類型和版本號、網路應用環境以及應用系統是否具有審計功能等。

在勘查過程中,勘查人員必須嚴格遵守計算機設備的操作規程,了解所有操作的副作用,並把採取的各種步驟及遇到的情況記錄成文,以便對操作結果作出合理解釋。一般情況下,不要使用被調查的計算機信息系統的任何硬體或軟體工具。使用自己的工具時,要使用正版軟體,防止進一步發生侵害和損失。在不具備訪問涉案計算機信息系統技能的情況下,應聘請可靠的專家協助,以防止操作中的任何疏忽或錯誤造成的數據丟失。除搜查硬碟和軟盤外,不可忽視對外部設備的檢查,如系統的許多外圍設備包括緩衝器和媒介、網路中的多路調製器、中繼器以及一些介面設備中的存儲器等,這些設備都可能存有計算機犯罪證據。